NIS2 kommer att utgöra en del av den förpliktande nationella lagstiftningen senast den 17 oktober 2024. Men vad innebär det? Det kommer du förhoppningsvis ha svar på efter att ha läst detta.

Vad är NIS2?

Det fullständiga namnet för NIS2 är Direktiv om åtgärder för en hög gemensam cybersäkerhetsnivå i hela unionen. Med beaktande av världsläget och konstant ökande och mer avancerade cyberattacker så lanseras direktivet för att stärka cybersäkerheten för EU:s kritiska infrastruktur. Det ersätter NIS-direktivet som infördes 2016. Förkortningen NIS står för Network and Information Security. Att det är ett EU-direktiv innebär att medlemsländerna måste införliva det i sin nationella lagstiftning. Det är ett minimiharmoniseringsdirektiv, vilket innebär att de kriterier som ställs i direktivet måste uppfyllas men att länder är fria att stifta strängare lagar, och Finland ska alltså ha den lagstiftningen på plats senast den 17 oktober 2024. Mer information om hur propositionen framskrider finns på Statsrådets webbplats, men i skrivande stund finns inte mycket konkret information där. För ett företag eller en myndighet som inte redan har ett starkt cyberförsvar så är det en mycket kort tid att få allt på plats, men direktivet omfattar inte alla organisationer.

Vilka organisationer omfattas av NIS2?

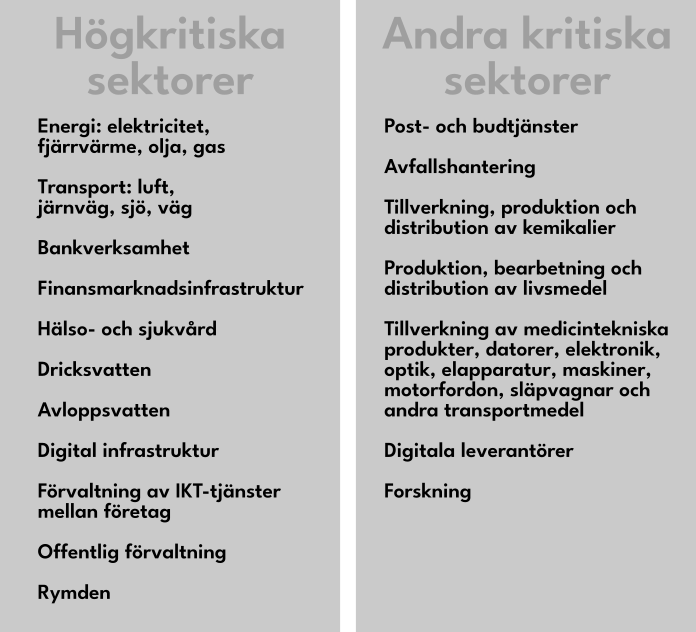

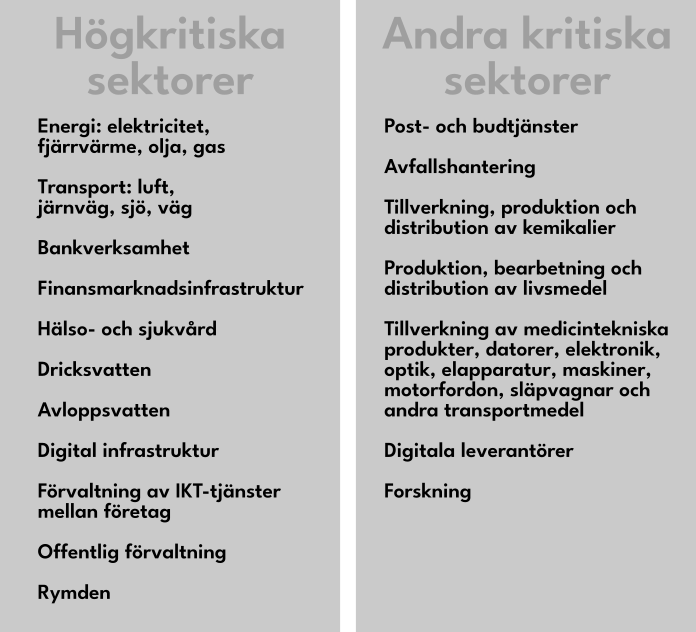

De organisationer som omfattas av NIS2 listas i två bilagor till direktivet; högkritiska sektorer och andra kritiska sektorer. Grundregeln är att direktivet berör organisationer (eller som de benämns i direktivet; entiteter) som sysselsätter minst 50 personer eller vars omsättning eller balansomslutning överstiger 10 miljoner euro per år. Observera att det dock finns vissa organisationer som omfattas av direktivet oavsett antal anställda eller omsättning.

Om din organisation faller under någon av de listade sektionerna och även överskrider någon av de ovan nämnda gränserna anställda eller omsättning föreslår jag att du ännu kontrollerar direktivets bilagor i slutet av dokumentet, som närmare definierar i mer detalj vilka sorters organisationer som berörs.

Vad är skillnaden mellan högkritiska och andra kritiska sektorer?

Organisationer inom båda sektorer kommer att behöva uppfylla samma krav. Den stora skillnaden är att staten kommer att vara skyldig att proaktivt övervaka organisationer i högkritiska sektorer, medan myndigheterna involveras i de andra sektorerna först då en betydande cyberincident inträffat.

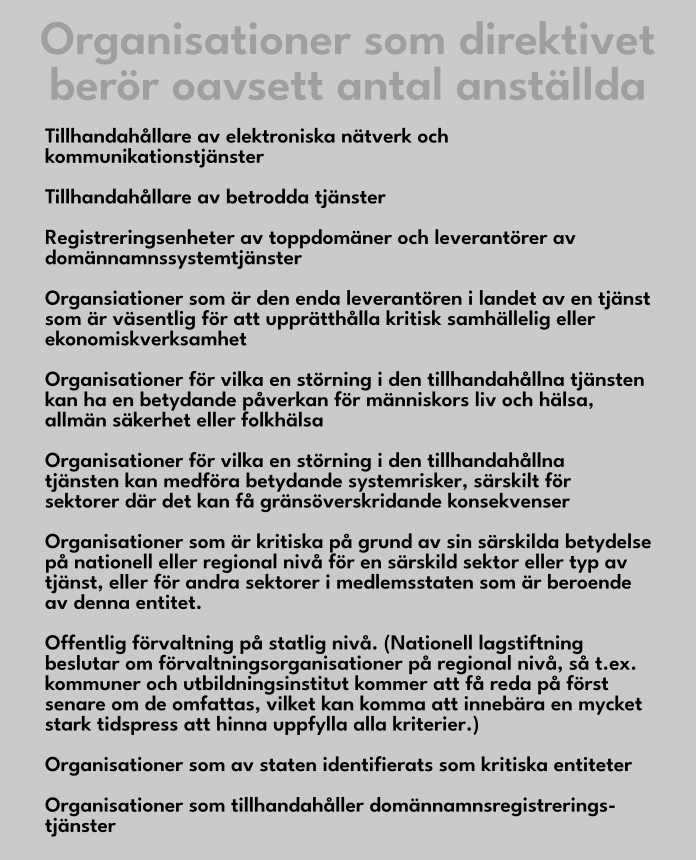

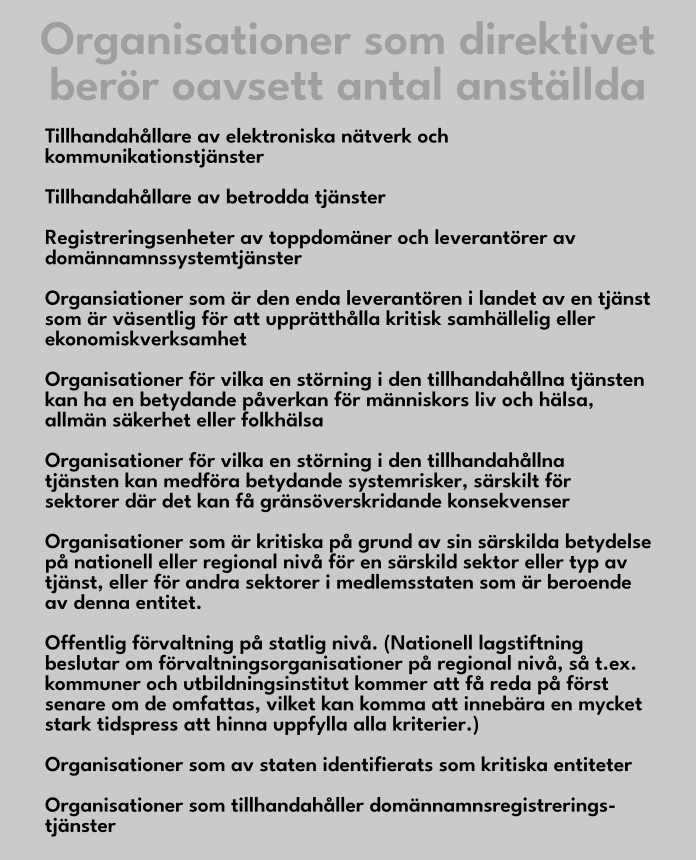

Vilka organisationer omfattas av NIS2 oavsett antal anställda eller omsättning?

Följande organisationer omfattas:

Om din organisation verkar omfattas av listan ovan föreslår jag att du ännu dubbelkollar NIS2 artikel 2 som förutom ovanstående lista t.ex. innehåller undantag för sådana organisationer som upprätthåller nationell säkerhet, allmän säkerhet, försvar och brottsbekämpning.

Kan jag bortse från NIS2 om min organisation inte faller under definitionerna ovan? (Svar: Nej)

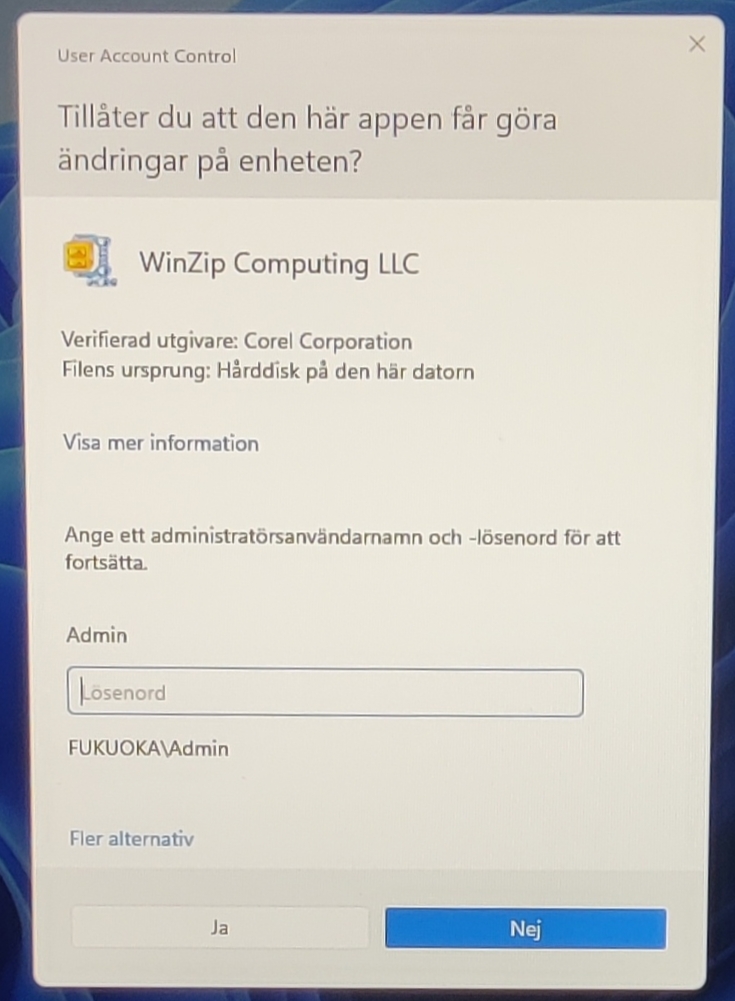

Saken är den att ett av kriterierna som organisationerna ovan måste uppfylla är säkerhet i leveranskedjan, så om din organisation är underleverantör till någon som omfattas av NIS2 eller har underleverantörer som omfattas av direktivet, så kan de komma att behöva ställa krav på din organisations cybersäkerhet för att själva uppfylla kraven. Kontrollera därför situationen med era samarbetsorganisationer för att säkra ert fortsatta samarbete.

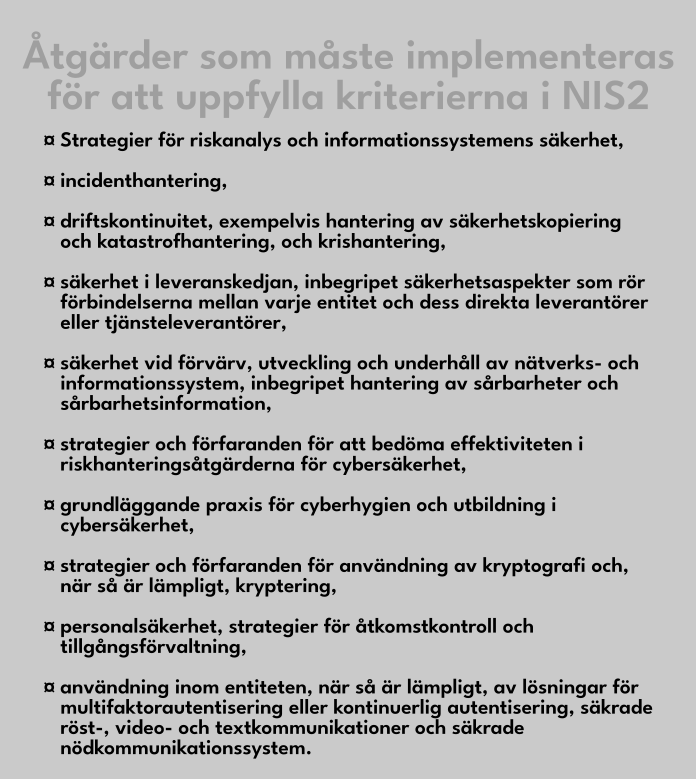

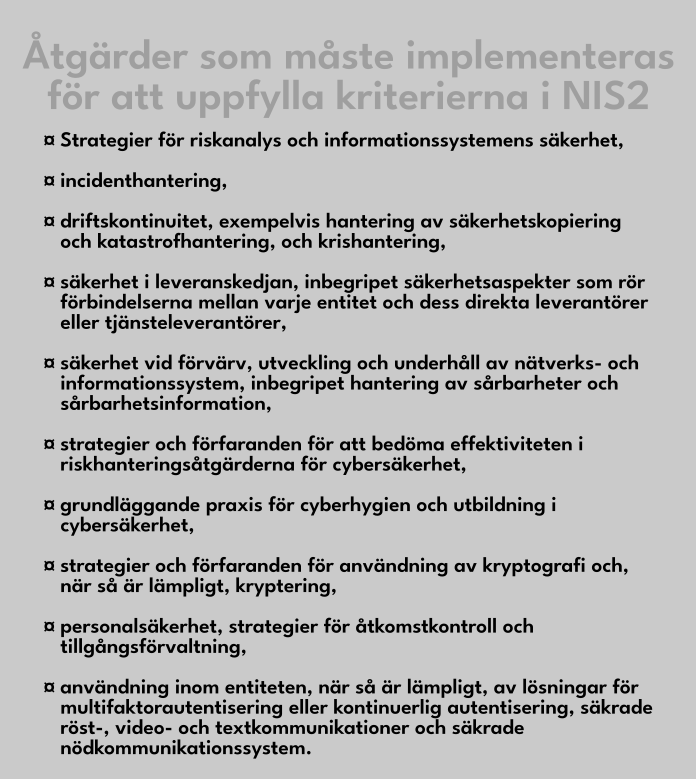

Vad måste jag göra om min organisation omfattas av NIS2?

Följande åtgärder måste vara utförda då den nationella lagstiftningen träder i kraft, alltså senast den 17 oktober 2024. Då kraven kommer innebära väldigt mycket ändringar och höga kostnader för många organisationer så kan det tänkas att staten och EU ser lite mellan fingrarna i början, men det finns inga garantier.

Förutom att utföra dessa åtgärder kommer även organisationerna att ha en skyldighet att anmäla betydande cybersäkerhetsincidenter till berörda myndigheter. En förhandsvarning ska utan dröjsmål, senast inom 24 timmar lämnas in och en incidentanmälan ska lämnas in inom 72 timmar, då man närmare hunnit analysera det skedda och inom en månad ska man avlägga en utförlig slutrapport.

Vad händer om min organisation inte lever upp till kraven i NIS2?

EU är inte i första hand ute efter att straffa, utan att höja nivån på cybersäkerheten, men direktivet stipulerar sanktionsavgifter som ska vara "effektiva, proportionella och avskräckande". För organisationer som benämns väsentliga (i princip de i de högkritiska sektorerna) är sanktionsavgiften max 10 miljoner euro eller 2% av årsomsättningen, vilken som är högst medan sanktionsavgiften för resten av organisationerna (som benämns som "viktiga") är 7 miljoner euro eller 1,4% av årsomsättningen, vilken som är högst.

Adamant kan hjälpa din organisation att uppfylla NIS2

Om din organisation benämns som väsentlig eller viktig enligt NIS2 så kan det vara många pusselbitar som måste falla på plats inom mindre än ett år. Det kan kännas som ett övermäktigt projekt men Adamant kan hjälpa dig med delar av det eller finnas som ett stöd från början till slut, och även fortlöpande efter att din organisation uppnår kriterierna. Har du frågor eller funderingar om NIS2 eller var du ska börja så får du gärna höra av dig, så kan vi ta ett möte och se var ni står och hur ni kommer vidare.

Add new comment